L’ultimo aggiornamento di OS X di Apple contiene un pericolo errore di programmazione che potrebbe permettere al sistema operativo di rivelare la password che cripta i dati contenuti nella prima versione di FileVault, cioè la tecnologia usata da Apple per gestire la crittografia. Ne da notizia un consulente software.

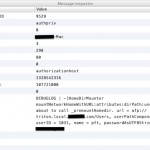

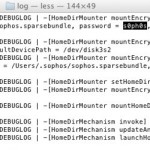

L’analista, David I. Emery, informa che l’errore di programmazione presente nell’ultimo aggiornamento disponibile per OS X Lion, versione 10.7.3, conserva in un file di testo non modificato, quindi perfettamente visualizzabile e leggibile, la password che è stata scelta per criptare le directory controllate dalla vecchia versione di FileVault. Gli utenti che sono vulnerabili a questo problema sono quelli che hanno aggiornato Lion, ma che utilizzano ancora la vecchia versione di FileVault. Il debug switch, ovvero l’istruzione errata che causa il problema, conserve tutte le password utilizzate con FileVault sin dalla data dell’ultimo aggiornamento di OS X Lion alla versione 10.7.3, cioè da inizio Febbraio.

“Questo problema è quello contro cui FileVault dovrebbe proteggere, e per il quale la partizione stessa di FileVault esiste.”

Apple ha sinora rilasciato due versioni di FileVault. La prima versione permetteva ad un utente di criptare il contenuto della directory home usando il metodo AES, Advanced Encryption Standard basato su chiave a 128 bits. L’aggiornamento del software, FilVault 2, che è contenuto in OS X Lion, permette invece di crittografare l’intero contenuto del hard disk. Quando un utente aggiorna a Lion, ma continua ad utilizzare la prima versione di FileVault, la directory home da criptare viene gestita in maniera dfferente, e l’errore di programmazione ne rivela la password.

Emery scrive che la password è accessibile a chiunque possieda la credenziale di root o di amministratore. Ciò che è peggio è che la password può essere letta anche in altra maniera. E’ possibile infatti visualizzarla avviando il computer attraverso la modalità FireWire e leggendola aprendo il drive come fosse un disco, o avviando attraverso la nuova partizione di recovery di Lion, utilizzando poi i privilegi di superuser per effettuare il mount del file system e leggendo il file della password.

“Questa tecnica potrebbe permettere a qualcuno di entrare nella partizione criptata presente sulla macchina.” Esistono un paio di modi per evitare questo problema. Emery scrive che il disco FireWire e la partizione di recovery possono essere messe al sicuro passando a FileVault 2. Inoltre, è possibile impostare una password firmware per l’avvio della partizione di recovery. Apple non ha rilasciato commenti sulla intera vicenda.